Im ersten Teil der vorliegenden Serie habe ich aufgezeigt, warum es wichtig ist eine griffige Governance-Strategie für Microsoft Teams umzusetzen. In Teil 2 habe ich die ersten vier Schritte zur Umsetzung einer effektiven Governance vorgestellt. Der aktuelle Teil 3 zeigt nun vier weitere essenzielle Massnahmen.

Überblick über die Serie

- Teil 1: Einführung

- Teil 2: Tipp 1 bis 4

Tipp 1: Festlegen, wer Teams-Workspaces anlegen darf

Tipp 2: Einrichtungsprozess formalisieren und automatisieren

Tipp 3: Einheitliche Benennung von Teams und Gruppen sicherstellen

Tipp 4: Teams mit Vorlagen standardisieren - Teil 3: Tipp 5 bis 8

Tipp 5: Teams mit Sensitivity Labels klassifizieren

Tipp 6: Externe Zusammenarbeit sorgfältig planen

Tipp 7: Besitzerlose Teams (Ownerless Teams) vermeiden

Tipp 8: Mitgliedschaft und Gastzugänge regelmässig prüfen - Teil 4: Tipp 9 bis 11 & Fazit

Tipp 9: Den Lebenszyklus eines Teams aktiv verwalten

Tipp 10: Teams-Umgebung laufend überwachen

Tipp 11: Governance für Teams-Apps etablieren

Fazit: Governance – Ein stetiger Prozess

5. Teams mit Sensitivity Labels klassifizieren

Teams können sensible Informationen enthalten. Daher kann es wichtig sein, Teams und Gruppen entsprechend ihrer Inhalte zu klassifizieren und dadurch automatisch entsprechende Sicherheits- und Zugriffseinstellungen durchzusetzen. In Microsoft 365 stehen hierfür die sogenannten Sensitivity Labels zur Verfügung, die einem Team oder einer Gruppe bereits bei der Erstellung (oder auch zu einem beliebigen späteren Zeitpunkt) zugewiesen werden können.

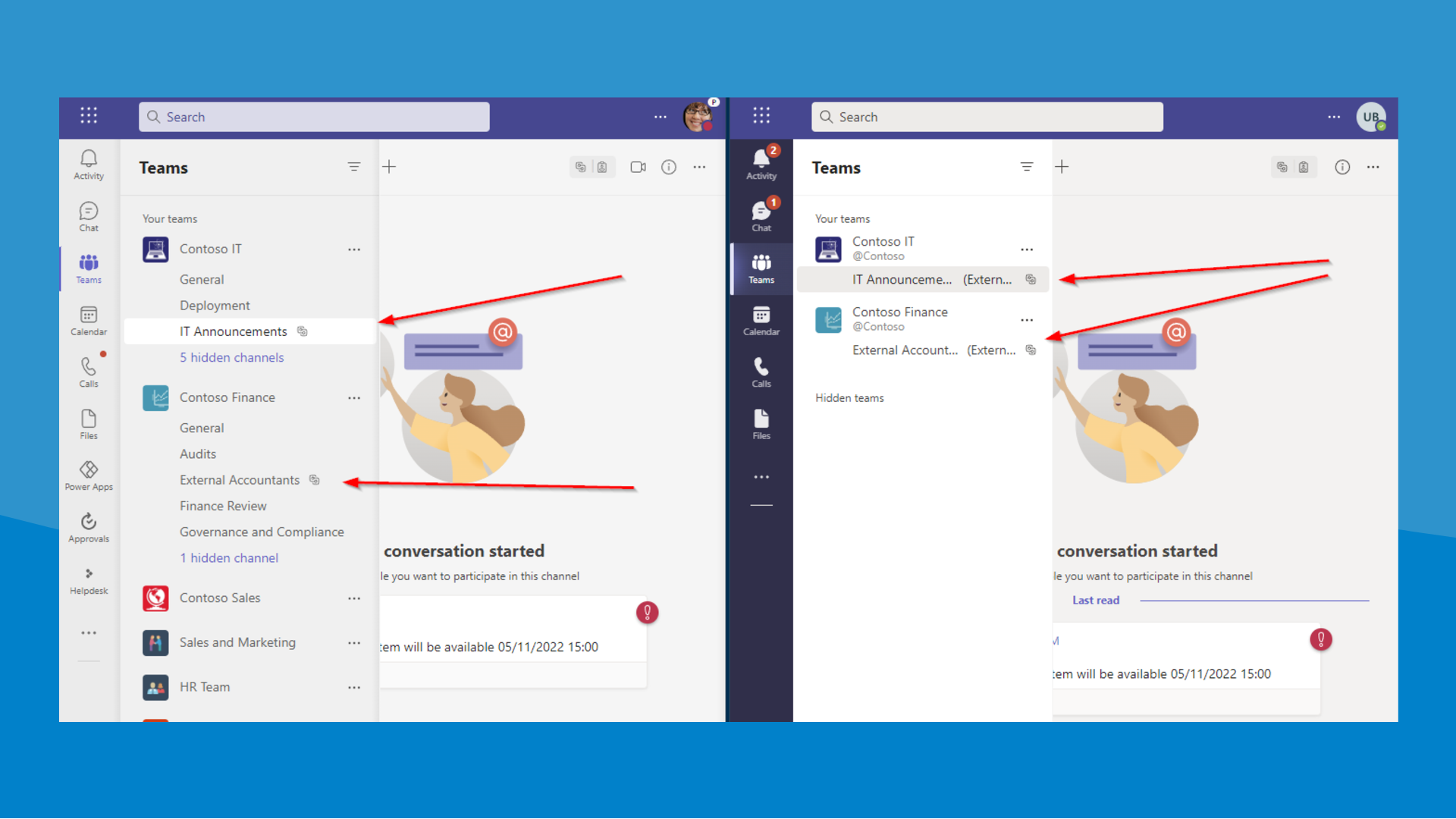

Die zugewiesene Klassifizierung wird in Form eines Labels in der oberen rechten Ecke jedes Kanals eines Teams (und bei SharePoint ) angezeigt (siehe Bild), so dass Benutzer über die entsprechende Vertraulichkeitsstufe eines Teams informiert sind. Ein typisches Beispiel für eine Labelstruktur könnte die vier Labels “Öffentlich”, “Extern”, “Intern” und “Vertraulich” umfassen.

Abhängig von der Klassifizierung können bestimmte Sicherheitseinstellungen für das jeweilige Team erzwungen werden. Dazu gehören:

- Datenschutzeinstellung (Öffentlich oder Privat)

- Gastzugriff

- Sharing-Einstellungen

- Voreinstellungen für Sharing-Links und -Berechtigungen

- Zugriff auf SharePoint-Inhalte von nicht verwalteten Geräten (Unmanaged Devices)

- Vorgaben für die Authentifizierung (MFA, Terms of Use etc.)

Achtung: Im Zusammenhang mit Sensitivity Labels ist es wichtig zu erwähnen, dass Labels nicht nur auf Containerebene (Team, Gruppe, SharePoint Site), sondern auch auf Datenebene vergeben werden können. Sensible Daten können so durch Verschlüsselung oder Wasserzeichen geschützt werden. Sensitivity Labels auf Container- und Datenebene funktionieren derzeit noch unabhängig voneinander. Das hat zur Folge, dass Labels nicht automatisch auf Basis des Containers an Dateien vererbt werden.

Angebot: Governance für Microsoft Teams

Benötigen Sie Unterstützung im Bereich Teams-Governance oder möchten Sie eine umfassende Governance-Strategie für Ihre Teams-Infrastruktur entwickeln? Auf meiner Angebotsseite zu «Governance für Microsoft Teams» erfahren Sie mehr!

6. Externe Zusammenarbeit sorgfältig planen

Die Einbindung von externen Nutzern in Teams ist in der modernen Arbeitswelt kaum mehr wegzudenken. Damit die externe Zusammenarbeit via Teams möglichst sicher vonstatten geht, muss über die richtigen Einstellungen und Richtlinien sichergestellt werden, dass alle Mitarbeiter die vorhandenen Collaboration-Funktionen richtig nutzen und sensible Daten sicher sind.

Microsoft 365 bietet vielfältige Möglichkeiten, um externe Benutzer auf unterschiedlichen Ebenen einzubinden. Das Angebot reicht vom Teilen von einzelnen Dateien und Ordnern über den Gastzugriff für ganze Teams bis hin zur Integration von externen Teams via Shared Channels (aka “freigegebene Kanäle”). Um Datenlecks vorzubeugen, erfordert die Konfiguration für die externe Zusammenarbeit eine sorgfältige Planung und Umsetzung. Zudem ist es auch wichtig, sich über den Lebenszyklus von Gästezugängen und geteilten Links Gedanken zu machen (siehe Punkt 8).

7. Besitzerlose Teams (Ownerless Teams) vermeiden

Für die Verwaltung der einzelnen Teams und Gruppen setzt Microsoft auf das sogenannte Ownership-Prinzip. Das bedeutet, dass jedes Team einen oder mehrere Besitzer (Owner) hat, die für die Verwaltung des Teams verantwortlich sind. Owner können unter anderem Mitglieder und Gäste hinzufügen, die Einstellungen des Teams verwalten und Access Reviews (siehe Schritt 8) durchführen. Wenn der Besitzer eines Teams das Unternehmen verlässt, können sogenannte Ownerless Teams entstehen, die zwar weiterhin benötigt werden, für deren Verwaltung sich aber niemand verantwortlich fühlt.

Nachfolgend einige Tipps zur Vermeidung von besitzerlosen Teams.

- Zwei oder mehr Besitzer: Jedes Team sollte zwei oder mehr Besitzer haben. Dies stellt sicher, dass die Arbeitsbereiche des Teams bei vorübergehender Abwesenheit oder Ausscheiden von Personen weiterhin eigenständig verwaltet werden können.

- Bei Provisionierung mehrere Besitzer zuweisen: Der Standardprozess zum Anlegen von Teams erfordert nur einen einzigen Besitzer. Besser ist es, mit einem eigenen Provisionierungsprozess sicherzustellen, dass bereits beim Anlegen eines Teams mindestens zwei Besitzer zugewiesen werden.

- Ownerless Group Policy: Microsoft 365 verfügt seit kurzem über eine Funktion, die besitzerlose Teams entdeckt und aktive Team-Mitglieder automatisch benachrichtigt. Diese können sich dann selber zum Besitzer hochstufen. Dass die Mitglieder selbst entscheiden, wer Besitzer sein soll, mag jedoch nicht für jedes Team sinnvoll sein.

- Regelmässiges Reporting: Empfehlenswert ist, wenn sich die IT-Administration regelmässig per Reporting über besitzerlose Teams informieren lässt. Hilfreiche Werkzeuge dafür sind etwa das Teams Admin Center (manuelle Abfrage), PowerShell Scripts oder Werkzeuge von Drittanbietern wie z.B. ShareGate oder Rencore.

8. Mitgliedschaft und Gastzugänge regelmässig prüfen

Im Laufe der Zeit werden einem Team oft neue Personen und Gäste hinzugefügt, die nur für eine bestimmte Zeitspanne Zugriff erhalten sollen. Dabei wird jedoch oft vergessen, diese Personen nach Ablauf dieser Zeitspanne wieder aus dem Team zu entfernen.

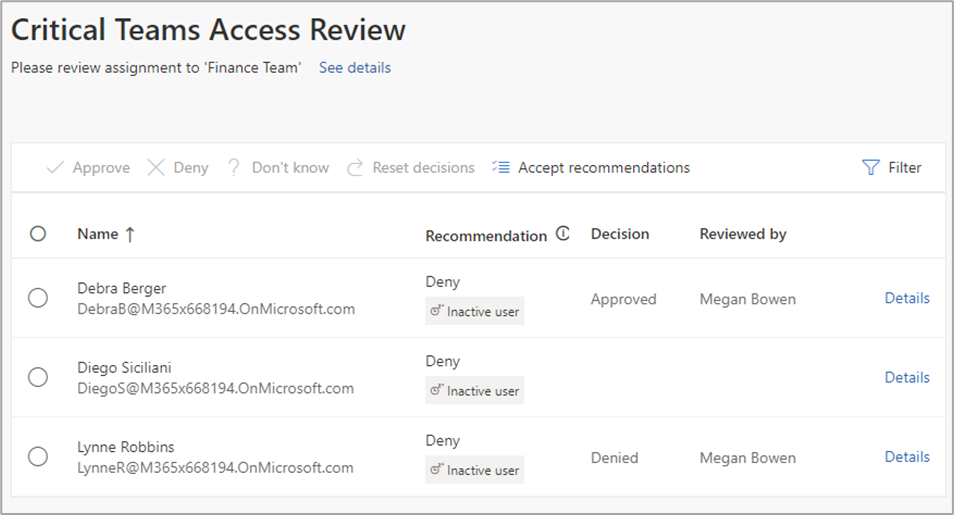

Um sicherzustellen, dass nur berechtigte Personen Zugriff auf ein Team und dessen Inhalte haben, stehen in Microsoft 365 die Azure AD Access Reviews zur Verfügung. Damit lassen sich in regelmässigen Abständen automatische Reports mit einer Liste aller Mitglieder und Gäste per E-Mail an alle Team- und Gruppen-Besitzer oder alternativ an die IT-Administration versenden. Die Besitzer können dann für jedes Mitglied und Gast bestätigen, ob deren Mitgliedschaft im Team weiterhin benötigt wird. Um Access Reviews einzusetzen, wird für jeden Reviewer eine Azure-AD-Premium-2-Lizenz oder ein Microsoft-365-E5-Abonnement benötigt.

Das Prüfen des External Sharing auf Ordner- und Dateiebene wird mit den Access Reviews leider nicht abgedeckt. Hierzu gibt es in SharePoint für IT-Administratoren ein neues Reporting-Feature (SharePoint Admin > Reports > Data Access Governance), das Auskunft über die geteilten Links der letzten 30 Tage in SharePoint und OneDrive liefert. Ausserdem können Teams- und Gruppenbesitzer über die Site-Usage-Funktionen der verknüpften SharePoint Site manuell External-Sharing-Reports erstellen. Wer mehr Automation beim Reporting von External-Sharing-Links möchte, muss auf PowerShell-Scripts oder Governance-Werkzeuge von Drittanbietern zurückgreifen.

Das waren Tipp 5 bis 8 für eine Umsetzung eines Governance-Konzepts für Microsoft Teams. Drei weitere konkrete Tipps und einen Überblick, wie Sie die Teams-Governance mit weiteren flankierenden Massnahmen verbessern können, finden Sie im Teil 4 dieser Serie.